| Advertencia: muchos escáneres anti-virus han detectado a [email protected] ransomware como una amenaza para su computadora | ||

| [email protected] ransomware está marcado por estos antivirus escáner | ||

| Software antivirus | Versión | Detección |

| Zoner | 2018.5.2422 | Genérico |

| Malwarebytes | 7.3.351455 | [email protected] ransomware.CA |

| StopBadware | 3.109342 | Variante de Win32/[email protected] ransomware.A |

| ThreatHive | 4.0.305 | TSPY_ZBOT.HEK, NadadeVirus |

| Sugerencia: Desinstalar [email protected] ransomware Completamente – Descarga gratuita | ||

[email protected] ransomware puede haber ingresado a su PC a través de este software. Si no los has instalado, entonces deshazte de ellos de ellos Zex 0.99.3beta3 , iSpectrum 2.10 , HTML5 Video Stack 3.3.3 , Cloudmarks Safari Extension 2.2.11 , Audulus 2.8 , Plain Text Editor , Playground SDK 4.0.22.1 , XRD 1.0b , StereophoMic 0.2 , MiniSwitch 1.0 , Designer Pro 1.4.0 , Downfall 2.9.4 , iPubsoft Word to PDF Converter , Alien Crossfire Expansion Pack , Google Earth GUI Facelift 1.0 , TrackRecord 1.4.3 | |

[email protected] ransomware : Sepa sobre su información detallada

[email protected] ransomware es otro miembro de su famosa familia Ransomware que usa el código fuente del original. El ransomware original es realmente uno de los ransomware más antiguos que viene con varias variantes e infectan una amplia gama de PC con Windows. Este ransomware tiene una lista con aproximadamente 126 extensiones de archivos para bloquear los archivos de los usuarios. Los archivos del sistema bloqueados con su extensión de archivo son una clara evidencia de que los sistemas están contaminados con [email protected] ransomware. Está diseñado y diseñado por analistas de seguridad de tal manera que puede infectar a casi todos los sistemas que se ejecutan en el sistema operativo Windows.

Métodos de dispersión de [email protected] ransomware

[email protected] ransomware se determina como una de las infecciones de ransomware más notorias, que es muy invasiva y de naturaleza intrusiva. Los desarrolladores de este ransomware utilizan muchos métodos engañosos y complicados para comprometer la máquina de Windows, pero principalmente se dispersan a través de archivos corruptos de MS Word y correos electrónicos no deseados. Los usuarios del sistema suelen ser invitados a cargar la factura falsa. Una vez que el usuario del sistema carga cualquier factura falsa o descarga cualquier archivo adjunto corrupto, su PC es víctima fácilmente de este ransomware. Además de las campañas de correo no deseado, también compromete la PC de los usuarios a través de dispositivos infectados, fuentes de intercambio de archivos P2P, documentos corruptos, software pirateado, drive-by-downloads, método de agrupamiento y muchos más.

Comportamiento de [email protected] ransomware

Una vez que [email protected] ransomware se instala correctamente en la PC de los usuarios, puede aparecer un procedimiento de fondo en el Administrador de tareas de Windows y muestra un servicio actualizado. En primer lugar, deshabilita la configuración del firewall y detiene la función de medida de seguridad para que los usuarios afectados no puedan detectar y eliminar fácilmente [email protected] ransomware de su PC. Después de eso, inicia de inmediato el procedimiento de encriptación de archivos. Codifica los usuarios de casi todos los tipos de archivos almacenados, como audio o video clips, imágenes, documentos, bases de datos, archivos PDF, presentaciones, libros electrónicos y muchos más. Los archivos de los usuarios afectados se pueden identificar fácilmente porque agrega una extensión de archivo.

Después de realizar el procedimiento de cifrado de archivos exitoso, muestra un mensaje de rescate como una ventana de línea de comandos. La nota de rescate incluye información sobre el ataque [email protected] ransomware y pide a las víctimas que se pongan en contacto con su desarrollador para obtener la clave de descifrado única y descifrar los archivos. Pero el equipo de analistas de seguridad está estrictamente advertido a las víctimas de que no crean en el mensaje de rescate porque es simplemente una trampa creada por los piratas informáticos para engañar a los usuarios y obtener dinero en línea de ellos. En lugar de pagar la tarifa exigida por el rescate, los usuarios del sistema afectados deben tomar una guía de eliminación [email protected] ransomware inmediata para eliminarlos.

Retire [email protected] ransomware de tu PC

Paso 1: Retire [email protected] ransomware en modo seguro con símbolo del sistema:

- Desconecte su PC con conexión a la red.

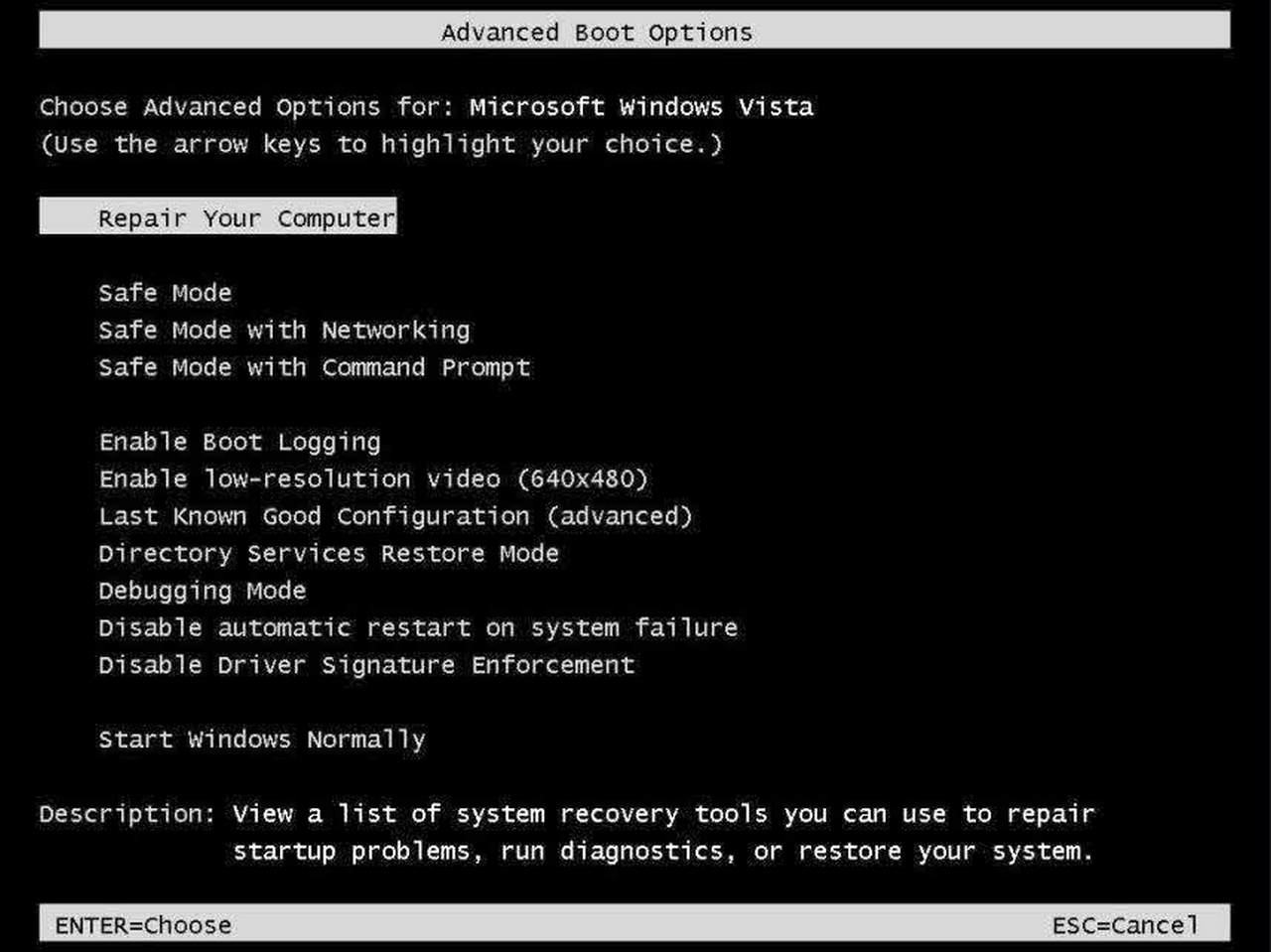

- Haga clic en el botón de reinicio y seguir presionando tecla F8 mientras se reinicia el sistema con regularidad.

- Cuando espectáculo “Opciones avanzadas de Windows menú” en la pantalla.

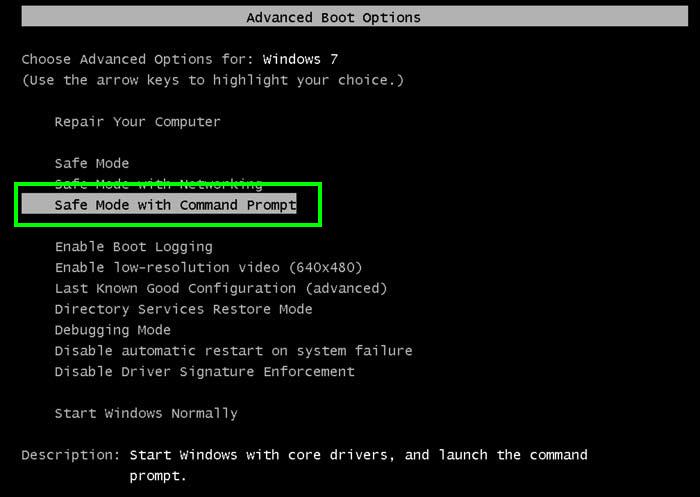

- Luego seleccione “Modo seguro con símbolo del sistema” y pulse la tecla Enter.

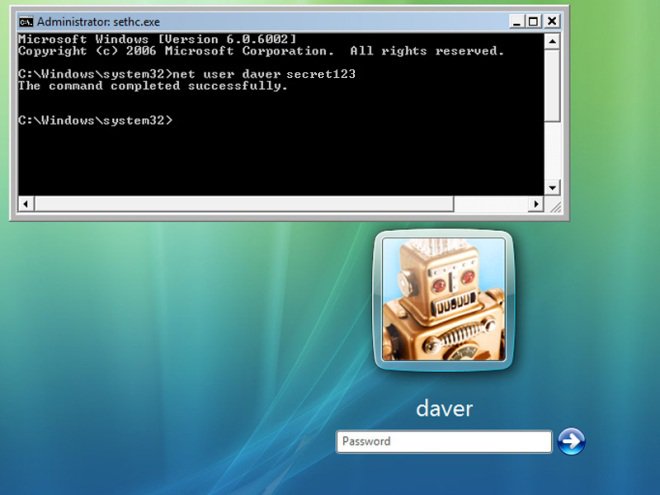

- Usted debe ingresar su equipo con la cuenta de administrador para la plena privilegio.

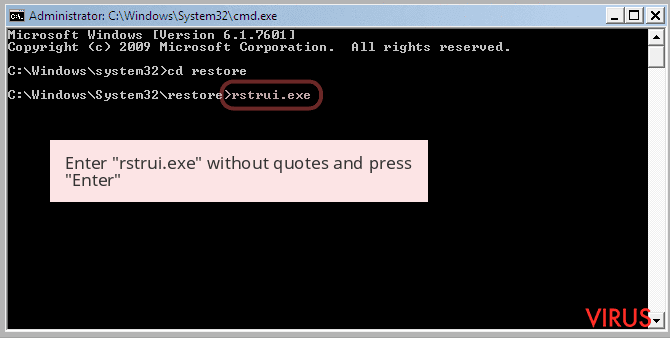

- Una vez que aparece el símbolo del sistema escriba rstrui.exe y pulse Intro

- Ahora siga las instrucciones que aparecen en pantalla para completar la restauración del sistema.

Paso 2: Eliminar [email protected] ransomware usando MSConfig en modo seguro:

- Apague el ordenador y reiniciar de nuevo.

- Mientras arranca pulse la tecla “F8” continuamente para abrir “Opciones avanzadas de Windows menú”.

- Utilice las teclas de flecha para seleccionar la opción “Modo Seguro” y pulse la tecla Intro.

- Una vez iniciado el sistema get ir al menú Inicio. Escriba “msconfig” en el cuadro de búsqueda e inicie la aplicación.

- Ir a la ficha Inicio y buscar los archivos de% AppData% o% Temp% carpetas utilizando rundll32.exe. Ver un ejemplo a continuación:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nombre de usuario \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Desactivar todas las entradas maliciosas y guardar los cambios.

- Ahora reinicie el equipo normalmente.

Paso 3: Matar proceso malicioso relacionado a [email protected] ransomware

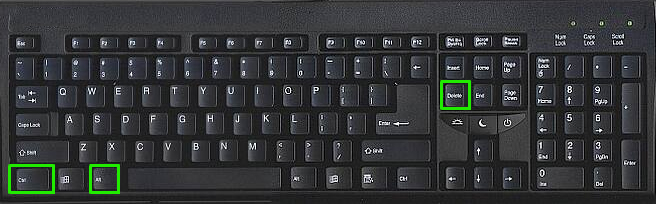

- Presione Ctrl + Alt + Supr juntos los botones.

- Se abrirá el administrador de tareas en la pantalla.

- Ir al proceso de tabulación y encontrar [email protected] ransomware proceso relacionado.

- Haga clic en el botón Terminar proceso ahora para detener el proceso en ejecución.

Paso 4: quitar el virus de [email protected] ransomware De entrada del registro

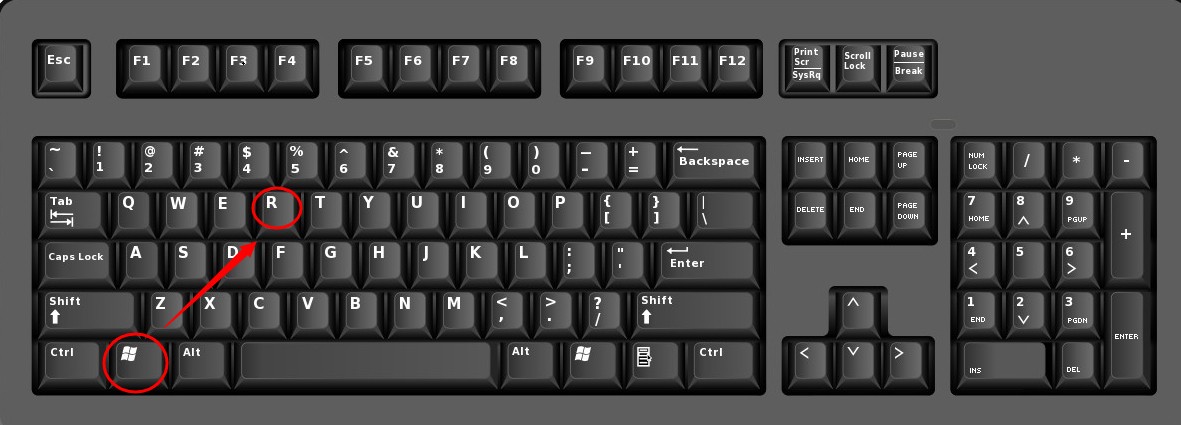

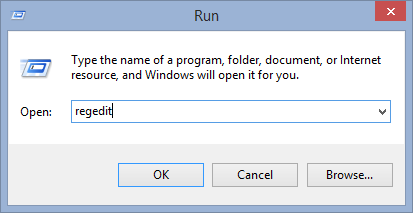

- Pulse la tecla “Windows + R” juntos para abrir la caja Ejecutar.

- Escriba “regedit” y haga clic en el botón OK.

- Encontrar y eliminar [email protected] ransomware entradas relacionadas.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Ahora es de esperar que haya eliminado completamente el virus [email protected] ransomware desde el ordenador. Si aún así obtener mensaje de rescate de la amenaza o no pueden acceder a sus archivos, entonces significa que el virus aún permanecen en el ordenador. En tal situación que no tiene ninguna otra opción que la eliminación de este virus utilizando cualquier herramienta de eliminación de malware de gran alcance.

Mientras que si usted tiene cualquiera de seguridad de los archivos infectados o cifrados, a continuación, también se puede volver a instalar el sistema operativo Windows. Esto borrará todos los archivos y datos, junto con la infección por [email protected] ransomware. Obtendrá un sistema informático completamente vacío sin archivos. Ahora se puede utilizar la copia de seguridad para obtener sus archivos. Si usted no tiene ninguna copia de seguridad a continuación, utilizando la herramienta de eliminación de malware es una mejor opción para usted.

Si tiene alguna consulta o pregunta acerca de su computadora, entonces usted puede pedir fácilmente su problema con nuestros expertos. Ir a la página de hacer cualquier pregunta y obtener la respuesta para su búsqueda directamente de los expertos fuera.