| 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 es un Troyano | |

| Troyano abandonado por 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 son Trojan.Ghost.lkz, W32/Mkar.e.1.virus, Brontok.M, I-Worm.Fakenuker, I-Worm.Mapson, Trojan-Banker.Win32.Banbra.moa, PWSteal.Lolyda.I, JS:ScriptSH-inf, Orifice2K.plugin, Cantix.A | |

| Spyware relacionado Qakbot, AdwareFinder, NetZip, Timesink, Spyware.SpyMyPC!rem, DataHealer, Worm.Socks.aa, Worm.Wootbot, Look2Me Adware, CrisysTec Sentry, WNAD | |

| Los errores de Windows causados por 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 son – 0x80244006 WU_E_PT_SOAPCLIENT_SERVER Same as SOAPCLIENT_SERVER_ERROR – SOAP client failed because there was a server error., 0x0000001D, 0xC000021A, 0x00000012, 0xf081D CBS_E_CYCLE_EVALUATION Watchlist: cycle appears when planning component intended state., 0xf0815 CBS_E_INVALID_CARDINALITY invalid cardinality, 0x00000057, 0x80244016 WU_E_PT_HTTP_STATUS_BAD_REQUEST Same as HTTP status 400 – the server could not process the request due to invalid syntax., 0x00000040 | |

| 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 infecta estos archivos .dll de Windowsnlscoremig.dll, gpapi.dll, sdshext.dll, slgen.dll, NlsLexicons0416.dll, iis_ssi.dll, sxshared.dll, ils.dll, SharedReg12.dll, sysprepMCE.dll, mshwptb.dll, xmlprovi.dll, nrpsrv.dll |

1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 puede haber ingresado a su PC a través de este software. Si no los ha instalado, deshágase de ellos Sales Tax 1.2 , Numerati 1.0.8 , Story Turbo 2.2.0.1 , SMS Framework A4 , iPod Data Recovery , SuperBladePro 1.8.2 , iPromo Art Creator 1.5.2 , Adobe Edge Inspect CC 1.0.407 , Sekai Camera for iPad 1.0.1 , Scaxion 1.0.6 , Pearl Bids 2.0 , Kinoma Producer 4.0 , Dreamie 1.0.5 | |

(¡Guía actualizada!) 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 Eliminación de PC afectadas

Hechos que vale la pena saber sobre 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1

1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 es un troyano peligroso que actualmente utilizan los hackers criminales para diversos fines ilícitos. Puede encontrar varias características que están disponibles en herramientas confiables de administración remota de escritorio en este virus troyano malicioso. En la mayoría de los casos, el malware infecta el sistema del usuario objetivo de forma manual mediante el uso de una táctica engañosa de ingeniería social.Algunas de las herramientas falsas como pirateo de programas, cuentas falsas en sitios web populares de redes sociales y alertas de seguridad informática poco confiables pueden ser utilizadas por el equipo de piratas informáticos para convencer a los usuarios del sistema para que ejecuten la aplicación cliente de la amenaza 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1.

Para realizar varias acciones dañinas y obtener acceso remoto a los sistemas comprometidos, los hackers detrás de este malware usan un servidor de comando y control operado por ellos para realizar tareas ilícitas en las máquinas afectadas. De acuerdo con los analistas de seguridad cibernética, 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 virus está disponible en la Dark Web de forma gratuita y también incluye diversos soportes.

Propiedades maliciosas de 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 Malware

Basado en el reciente informe de investigación publicado por el equipo de investigadores de seguridad, este troyano está equipado con la función de captura de teclas que permite 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 capturar las pulsaciones de teclas en el sistema de la víctima y también puede mostrar el mensaje de la pantalla de bloqueo. Además de eso, el micrófono y la cámara también se pueden encender debido a que los chantajistas acceden de forma remota a su sistema para realizar tareas ilícitas. Como resultado, las víctimas de este malware pueden estar bajo vigilancia sin su consentimiento.

Los delincuentes cibernéticos responsables de tales ataques malintencionados pueden usar sus creaciones maliciosas para ocultar su tráfico de Internet, robar datos confidenciales como detalles de tarjetas de crédito, credenciales de inicio de sesión, información personal y fotos familiares con fines nocivos. Después del ataque del virus 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1, los usuarios de computadoras infectadas pueden notar la falta de cierre de Windows y los archivos cruciales en sus discos. Uno también puede notar las diversas tareas desconocidas que se ejecutan en el Administrador de tareas de Windows. Por lo tanto, se recomienda encarecidamente tomar medidas inmediatas para la eliminación de 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 de la máquina utilizando un poderoso escudo antimalware.

Los pasos para eliminar 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1

Paso 1 >> Cómo iniciar Windows en modo seguro para aislar 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1

Paso 2 >> Cómo ver archivos ocultos creado por 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1

para Windows XP

- Salir de todos los programas e Ir a Escritorio

- Seleccionar el icono Mi PC y haga doble clic para abrirlo

- Haga clic en el menú Herramientas y ahora seleccionar y haga clic en Opciones de carpeta.

- Seleccione en View Tab Que aparece en una nueva ventana.

- La marca de verificación en la casilla junto a dispaly el contenido de las carpetas del sistema

- Ahora marque la casilla con el fin de mostrar los archivos ocultos y carpetas

- A continuación, pulse en Aplicar y Aceptar para cerrar la ventana.

- Tan pronto como estos pasos se realizan, puede ver los archivos y carpetas Que fueron creados por 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 y ocultas hasta ahora.

para Windows Vista

- Minimizar todas las ventanas y Ir al escritorio

- Haga clic en el botón Inicio que se encuentra en la esquina inferior que tiene lef del logotipo de Windows

- Haga clic en el panel de control en el menú y abrirlo

- Panel de control se puede abrir en Vista clásica o del Panel de control Vista.

- Si ha seleccionado la vista clásica, siga este

- Haga doble clic en el icono de carpeta para abrirla

- Ahora selecciona la pestaña vista

- Haga clic en la opción de mostrar archivos ocultos o carpetas

- Si ha seleccionado la vista del Panel de control, siga este

- Apariencia y Personalización de enlace se tiene que cliquear

- Seleccione la opción Mostrar archivos y carpetas ocultos

- Pulse Aplicar y luego haga clic en OK.

Esto le mostrará todas las carpetas incluyendo los creados por 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1

Esto le mostrará todas las carpetas incluyendo los creados por 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1

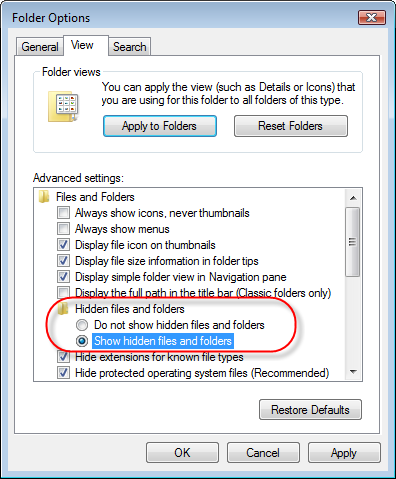

Sepa cómo ver Ocultos Folders en Windows 7, Windows 8 y Windows 10

(Siguiendo los pasos anteriores son necesarios para ver todos los archivos creados por 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 y que se sabe que existen en la PC comprometida.)

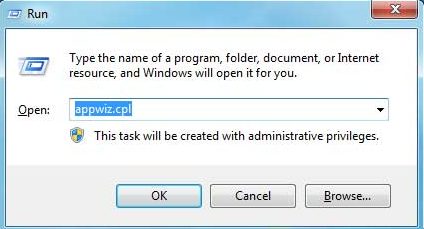

- Abrir el cuadro Ejecutar por mantener unida la tecla de inicio y R.

- A continuación, escriba appwiz.cpl y de entrada y pulse OK

- Esto le llevará al panel de control, ahora Búsqueda de programas sospechosos o cualquier entradas relacionadas con 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1.

- Unistall una vez si quieres pasar a encontrarlo. Sin embargo, asegúrese de no desinstalar cualquier otro programa de la lista.

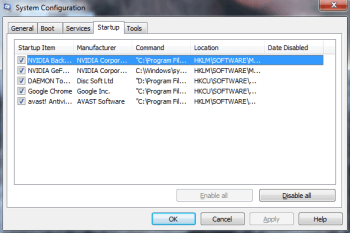

En el campo de búsqueda, escriba msconfig y presiona Enter, este emergente será la ventana

- En el menú de inicio, desactive todas las entradas relacionadas 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 o que constituya un desconocido del fabricante.

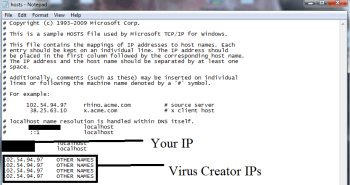

Paso 3 >> abrir el cuadro de ejecución pulsando tecla Inicio y R en combinación

- Copia + pega el siguiente comando del

- notepad %windir%/system32/Drivers/etc/hosts y pulse OK

- Esto abrirá un nuevo archivo. Si el sistema ha sido hackeado por 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1, Certain de IP se mostrará que se puede encontrar en la parte inferior de la pantalla.

- Buscar la IP sospechosa que está presente en su servidor local

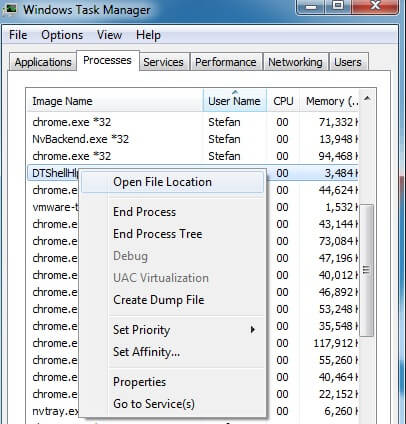

Paso 4 >> Cómo Terminar los procesos en ejecución 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1

- Ve a la pestaña Procesos presionando CTRL + SHIFT + Esc Juntos.

- Busque los procesos en ejecución 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1.

Haga clic derecho en 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 y el proceso final.

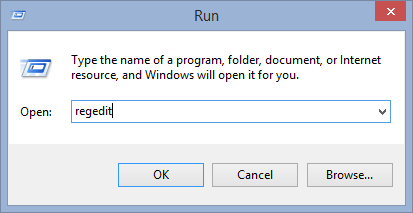

Paso 5 >> Cómo quitar 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 relacionadas Entradas de registro

- brir registro escribiendo regedit en el cuadro Ejecutar y da enter

- Esto abrirá toda la lista de entradas.

- Ahora Buscar y buscar las entradas creadas por 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 y cautela eliminarlo.

- Como alternativa, puede buscar manualmente en la lista para eliminar 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1 manualmente.

Por desgracia, si no es capaz de eliminar 1GSp8Kmjo54VvH1fRzgF2jcxL9cwPtzvH1, Escanear su PC Ahora También, envíe pregunta y háganos saber en caso de que usted está teniendo algunas dudas. Nuestros expertos responden definitivamente con algunas sugerencias positivas para el mismo. Gracias!