¿Qué es exactamente '[email protected]' ransomware?

Dharma familia cryptomalware se está convirtiendo día a día más grande, recientemente '[email protected]' ransomware se ha añadido a la familia. A diferencia de ransomware común, que está dirigido a las infraestructuras de servidores y redes corporativas (pequeñas empresas). Además, el informe de investigación de seguridad revela que este ransomware se entrega a los equipos de destino utilizando las conexiones Remote Desktop Protocol (RDP) o varios ataques de phishing. En este tipo de ataques administradores del servidor pueden recibir correos electrónicos inesperados que contienen información crítica acerca de las violaciones de seguridad o error en el servidor, cuando se haga doble clic en archivos adjuntos para ver información detallada, '[email protected]' ransomware se hace cargo de los sistemas conectados a la misma red.

Las mismas tácticas también fueron utilizados por otras variantes como Dharma [email protected] y KimcilWare ransomware. Estos programas ransomware se utilizan sobre todo para asumir el control en los servidores que no tienen solución de copia de seguridad diaria. Al igual que otras variantes de Dharma, '[email protected]' ransomware también se comunican con los servidores de comando y control a través de la red TOR asegurado, aunque ninguno puede realizar un seguimiento de sus actividades y su huella también. Más interesante, este ransomware generar una clave de cifrado única correcta antes de continuar el proceso de cifrado de archivos en los equipos afectados. Puede cifrar los siguientes tipos de archivos guardados en el disco local o de red montada:

.lnk, .log, .mk, .msp, .pl, .pm, .png, .pod, .ppt, .pptx, .py, .pyc, .rar, .rdf, .rtf, .sam, .scf , .sfx, .sig, .sqlite, .sst, .tcc, .tmp, .txt, .wav, .wb2, .wma, .wmdb, .wpd .wpg, .wpl, .xa, .xbn,. xls, .xlsx, .xml, .xss, .zip, acrodata, .au3, bak, .bat, .bin, .bmp, chm, .dat, .db, .def, .dic, .dll. doc, docx, .dot, .dotm, .dotx, .dtd, .e2x, .exe, .flt, .gif, .h, .hxl, .hxn, .hxw, .ico, .idl, ini, .ion, .jpg, HPP, .htm, .html, .htt, .hxh, Js, .json, .jsx, .lck, Lib, .lic.

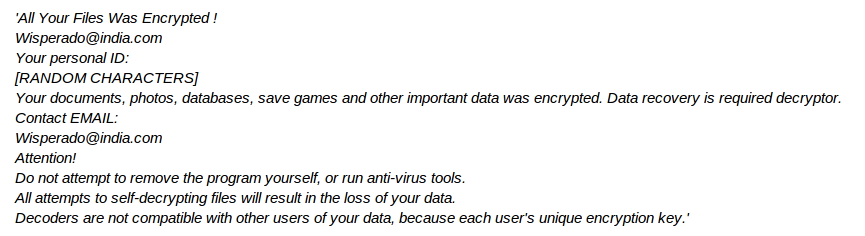

'' [email protected] pantallas ransomware siguiente mensaje de la nota de rescate:

Aunque, se puede encontrar esta nota de rescate en el escritorio, así como dentro de cada carpeta que tiene los archivos cifrados. De hecho, las copias ransomware 'cómo descifrar lista.txt' en varios lugares. De acuerdo con la nota de rescate, se le pedirá para pagar 3 bitcoins (igual a 3600 USD). Por desgracia, el ransomware es nuevo y no hay ninguna herramienta de descifrado libre disponible. Sin embargo, usted no debe preocuparse porque el uso de algunas formas alternativas se pueden recuperar algunos de sus archivos importantes sin ningún problema.

En primer lugar, puede utilizar Restaurar sistema, si ha creado ningún punto de restauración cuando el equipo no se vio afectada con '[email protected]' ransomware. En segundo lugar, puede utilizar el software de recuperación de datos gratuito como Shadow Explorer para recuperar sus archivos con '[[email protected]] .viper1.' Sufijo. Por último, para evitar este tipo de ataques, usted debe mantener su Antimalware hasta a la fecha y con licencia siempre. Además, no se olvide de realizar análisis completo del sistema con regularidad. Ahora, usted debe seguir '[email protected]' ransomware guía de extracción, se indican a continuación:

exploración gratis su Windows PC a detectar ‘[email protected]’ Ransomware

Cómo eliminar el virus manualmente ‘[email protected]’ Ransomware

Paso 1: Para eliminar esta infección ransomware desagradable, que debe tener para reiniciar el equipo en errores con red para el seguimiento de los métodos de descanso.

- Reinicie el ordenador y mantenga pulsado la tecla F8 continuamente.

- Va a encontrar la opción Avance de arranque en la pantalla del ordenador.

- Seleccione Modo seguro con funciones de red mediante el uso de las teclas de flecha.

- Ingresa el equipo con la cuenta de administrador.

Paso 2: Paso todo el proceso relacionado con ‘[email protected]’ Ransomware

- Presione los botones de Windows + R juntos para abrir la caja Ejecutar.

- Tipo “taskmgr” y haga clic en Aceptar o la tecla Enter.

- Ahora vamos a la pestaña Procesos y averiguar proceso relacionado ‘[email protected]’ Ransomware.

- Haga clic en el botón Finalizar proceso para detener ese proceso en ejecución.

Paso 3: La restauración de su PC con Windows para la configuración de fábrica

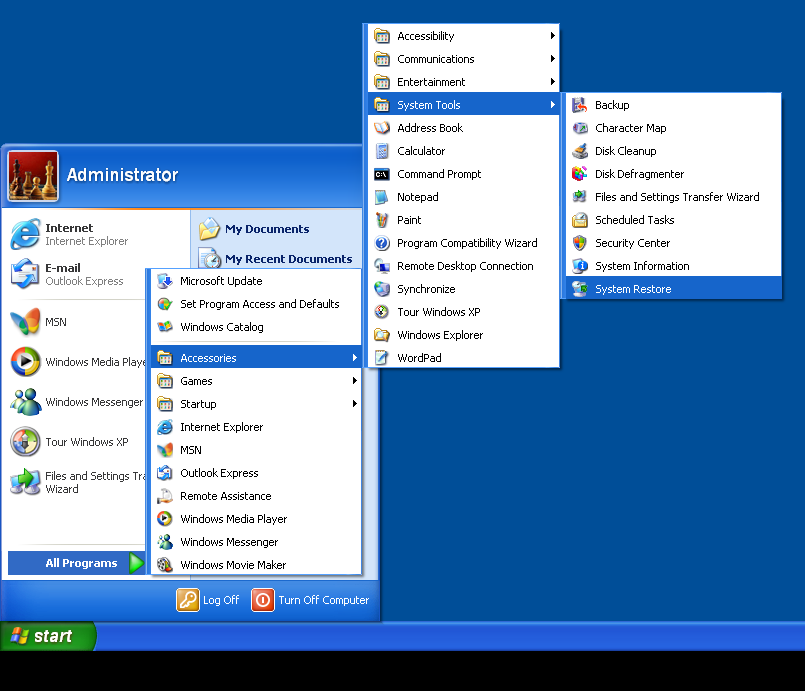

Restaurar sistema de Windows XP

- Iniciar sesión en Windows como administrador.

- Haga clic en Inicio> Todos los programas> Accesorios.

- Encuentra Herramientas del sistema y haga clic en Restaurar sistema.

- Seleccione Restaurar mi equipo a un estado anterior y haga clic en Siguiente.

- Elegir un punto de restauración cuando el sistema no estaba infectado y haga clic en Siguiente.

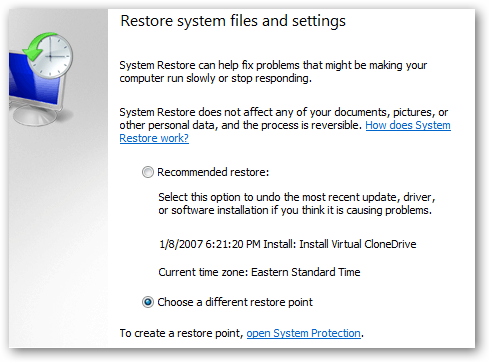

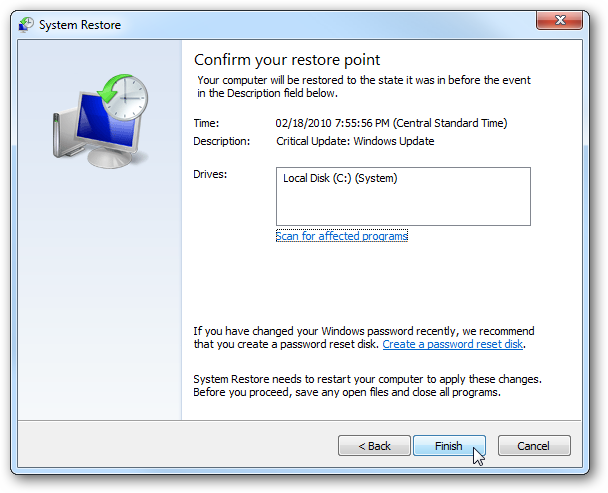

Restaurar sistema de Windows 7 / Vista

- Vaya al menú Inicio y encontrar Restaurar en el cuadro de búsqueda.

- Ahora seleccione la opción Restaurar sistema de resultados de búsqueda.

- Desde la ventana Restaurar sistema, haga clic en el botón Siguiente.

- Ahora seleccione un puntos de restauración cuando el equipo no estaba infectado.

- Haga clic en Siguiente y siga las instrucciones.

Restaurar sistema de Windows 8

- Ir al cuadro de búsqueda y escriba Panel de control.

- Seleccione Panel de control y opción de recuperación abierta.

- Ahora Seleccione Open System opción Restaurar.

- Averiguar cualquier punto reciente restauración cuando el ordenador no estaba infectado.

- Haga clic en Siguiente y siga las instrucciones.

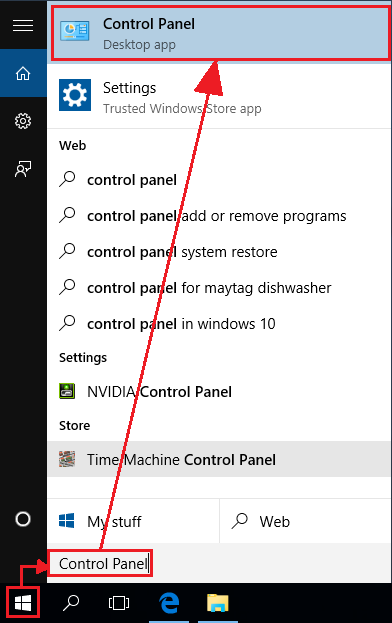

Restaurar sistema de Windows 10

- Derecha haga clic en el menú Inicio y seleccione Panel de control.

- Abra el Panel de control y encontrar la opción de recuperación.

- Seleccione Rest recuperación> Open System> Siguiente.

- Elegir un punto de restauración antes de la infección en Siguiente> Finalizar.

Esperamos que estos pasos manuales ayudan a quitar correctamente la infección ‘[email protected]’ Ransomware desde el ordenador. Si ha realizado todos los pasos manuales anteriores y todavía no puede acceder a sus archivos o no puede eliminar esta infección ransomware desagradable de su computadora, entonces usted debe elegir una poderosa herramienta de eliminación de software malicioso. Usted puede quitar fácilmente este virus dañinos desde el ordenador mediante el uso de herramientas de terceros. Es la mejor y la forma más fácil de deshacerse de esta infección.

Si usted tiene alguna pregunta respecto a esta amenaza o su retirada, entonces puede preguntar directamente a su pregunta de nuestros expertos. Un panel de expertos de soporte técnico altamente cualificados y experimentados están esperando para ayudarle.