¿Qué es Cerber Ransom

Recientemente, un hablar Cerber ransomware se ha desarrollado y lanzado como un servicio por el foro de Rusia ulterior. Significa que decir que es una especie de ransomware como un servicio (RAAS), a condición de que los terceros para distribuir el ransomware. Mientras que los desarrolladores obtener ingresos de sus clientes en cada pago de cantidad rescate. Se trata de un nuevo tipo de ransomwere que puede hablar con informar a las víctimas que los archivos en su ordenador han sido cifrados. Cerber ransomware utiliza AES – 256 algoritmo de cifrado de archivos y añadir la extensión .CERBER con un conjunto único de cadena para cada víctima.

Del mismo modo ransomware Lockey, Cerber Ransomwere también realizar un análisis, todas las unidades compartidas de red y acciones sin asignar. Después de una exploración completa encripta todo tipo de archivos para los usuarios de preocupación. No cifra los archivos del sistema, pero hacer cambios en ellos. Se hacen cambios en registro de puesta en marcha, MBR y algunas entradas del registro "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [al azar] .exe" para configurar el sistema informático de Windows para arrancar automáticamente en modo seguro con funciones de red habilitado y también lanzarse con cada reinicio del sistema. Cuando el usuario de la energía y log-en la máquina, y luego encontrar un protector de pantalla como una nota de rescate por Cerber. También mostrará una advertencia de miedo pero falso y se inicia el proceso de reiniciar. En el segundo reinicio, Windows se inicia en modo normal, el archivo de configuración configure ransomware, dirigido a sí mismo y se inicia el cifrado de archivos.

Archivos Realizado por Cerber ransomware

- Panel HKCU \ Control \ Desktop \ SCRNSAVE.EXE "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [al azar] .exe"

- Procesador HKCU \ Software \ Microsoft \ Command \ AutoRun "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [al azar] .exe"

- HKCU \ Software \ Microsoft \ Windows \ CurrentVersion \ Policies \ Explorer \ Run "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [al azar] .exe"

- HKCU \ Software \ Microsoft \ Windows \ CurrentVersion \ Run \ [al azar] "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [al azar] .exe"

- HKCU \ Software \ Microsoft \ Windows \ CurrentVersion \ RunOnce \ [al azar] "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [al azar] .exe"

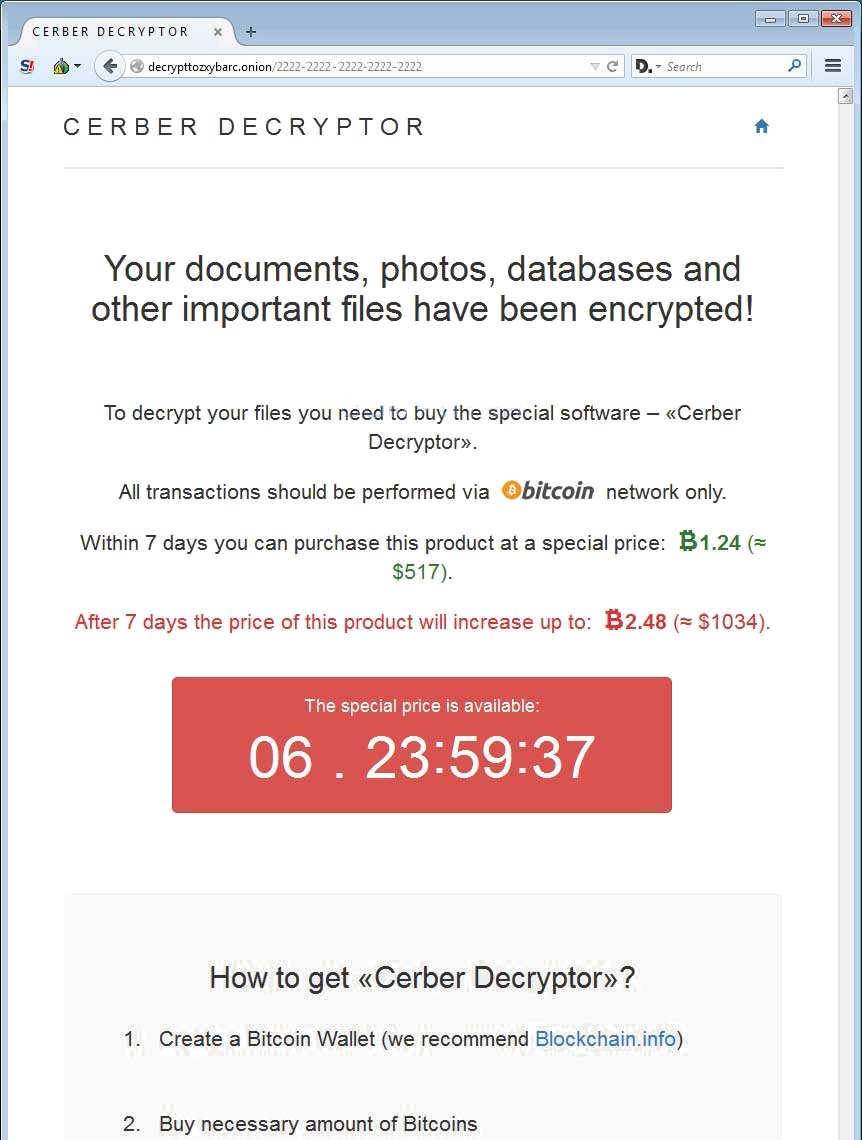

Después complition de cifrado de archivos, que tome nota de tres rescate – # DECRYPT mis archivos .txt #, # DECRYPT mis archivos .html #, # y descifrar los archivos de mi # .vbs. El usuario encontrar estos observaron en el escritorio y cada carpeta en la que se ha encrpted archivos. # # DECRYPT mis archivos .vbs es un script de Visual Basic que es construir para hablar sobre los usuarios en el equipo de cifrado de archivos. Estas notas también contiene detalles completos de pagar alrededor de $ 500 dentro de los siete días y duplicar la cantidad para los próximos siete días. Cerber nota de rescate también incluye decrypttozxybarc.onion y Tor sitio de enlaces cerber Decryptor para hacer el pago para recuperar el software y las claves para descifrar los archivos.

Los archivos cifrados Por Cerber ransomware

OAB, .ods, .pdf, .pps, .ppsm, .ppt, .pptm, PRF, Pst, .contact, Dbx, .doc, .docx, .jnt, .jpg, .mapimail, .msg , .rar, .rtf, .txt, .wab, .xls, .xlsx, .xml, .zip, .1cd, .aspx, .asx, .avi, bak, .cer, .cfg, .class,. config, css, .csv, .db, .dds, .dwg, .dxf, .flf, .flv, .html, .3 ds, .3g2, .3gp, .7z, .7zip, .accdb, .aoi, .asf, .asp, .idx, Js, .key, .kwm, .laccdb, .ldf, .lit, m3U, .mbx, .md, .mdf, .mid, .mlb, .mov, .mp3 , .mp4, .mpg, .obj, .odt, .pages, .php, .psd, .pwm, .rm, .mpg, .obj, .odt, .pages, .php, .psd, .pwm,. rm, .safe, .sav, .save, sql, .srt, .swf, .thm, vob, .wav, .wma, .wmv, .xlsb, .3dm, .aac, .ai, .arw, .c, .cdr, .cls, .cpi, .cpp, Cs, .db3, .docm, .dot, .dotm, .dotx, .drw, .dxb, .eps, Fla, .flac, .fxg , .java, .m, .m4v, .max, .mdb, .pcd, .pct, .pl, .potm, .potx, .ppam, .ppsm, .ppsx, .pptm, .ps, .PspImage,. r3d, .rw2, .sldm, .sldx, .svg, .tga, .wps, .xla, .xlam, .xlm, .xlr, .xlsm, .xlt, .xltm, .xltx, .xlw, .act, .adp, .al, .bkp, .blend, .cdf, .cdx, .cgm, .cr2, .crt .dac, .dbf, .dcr, .ddd, .design, .dtd, .fdb, .fff , .fpx, .h, .iif, .indd, .jpeg, .mos, .nd, .nsd, .nsf, .nsg, .nsh, .odc, .odp, .oil, .pas, .pat,. PEF, .pfx, .ptx, .qbb, .qbm, .sas7bdat, .Exprésese, .st4, .st6, .stc, .sxc, .sxw, .tlg, .wad, .xlk, .aiff, .bin, .bmp, .cmt, .dat, .dit, .edb, .flvv, .gif, .Grupos, .hdd, .hpp, .log, m2ts, .m4p, .mkv, .mpeg, .ndf .nvram , .ogg, .ost, .pab, .pdb, .pif, .png, .qed, .qcow, .qcow2, .rvt, .st7, .stm, .vbox, .vdi, .vhd, .vhdx,. vmdk, .vmsd, .vmx, .vmxf, .3fr, .3pr, .ab4, .accde, .accdr, .accdt, .ach, .acr, .adb, .ads, .agdl, .ait, .apj, asm, .awg, .luz, .backup, .backupdb, .banco, .bay, .bdb, .bgt, .bik, .bpw, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .ce1 , .ce2, .cib, .craw, .crw, .csh, .csl, .db_journal, .dc2, .dcs, .ddoc, .ddrw, .der, .des, .dgc, .djvu, .dng,. DRF, .dxg, .eml, .erbsql, .erf, .exf, .ffd, .fh, .fhd, .gray, .grey, .gry, .hbk, .ibank, .ibd, .ibz, .iiq, .incpas, .jpe, .kc2, .kdbx, .kdc, .kpdx, .lua, .mdc, .mef, .mfw, .mmw, .mny, .moneywell, .mrw, .MYD, .ndd, .nef , .nk2, .nop, .NRW, .ns2, .ns3, .NS4, .nwb, .nx2, .nxl, .nyf, .odb, .odf, .odg, .odm, .orf, .otg,. OTH, .otp, .ots, .ott, p.12, .p7b, .p7c, .pdd, .pem, .plus_muhd, del plc, .pot, .pptx, .psafe3, .py, .qba, .qbr, .wpd .x11, .x3f, .xis, .ycbcra, .yuv, .QBW, .qbx, .qby, .raf, .rat, .raw, .rdb, .rwl, .rwz, .s3db, .sd0 , .sda, .sdf, .sqlite, .sqlite3, .sqlitedb, .sr2, .srf, .srw, .st5, .st8, .std, .sti, .stw, .stx, .sxd, .sxg,. sxi, .sxm, .tex, .wallet, .wb2,

Cómo quitar Cerber ransomware

En primer ejecutarse en cualquier equipo de destino, Cerber ransomware comprobar la ubicación del sistema informático ya sea ubicado en – Azerbaiyán, Armenia, Belarús, Kirguistán, Georgia, Kazajstán, Rusia, Moldavia, Turkmenistán, Tayikistán, Uzbekistán, Ucrania. En estas condiciones se ejecute por sí mismo proceso de terminación de lo contrario, se instalan en la carpeta Appdata como nombre de la cual se inicia con el archivo ejecutable de Windows. El usuario pone muy decepcionado con el cifrado de archivos repentina y hablando de notificación "¡Atención! ¡Atención Atención! Sus documentos, fotos, base de datos y otros archivos importantes han sido cifrados. En cuanto al texto o HTML Cerber la nota de rescate de la víctima puede ver una cita en latín que significa "lo que no me mata me hace más fuerte". Así que más vamos a discutir cómo matar Cerber ransomware.

Retire Cerber Ransomware de tu PC

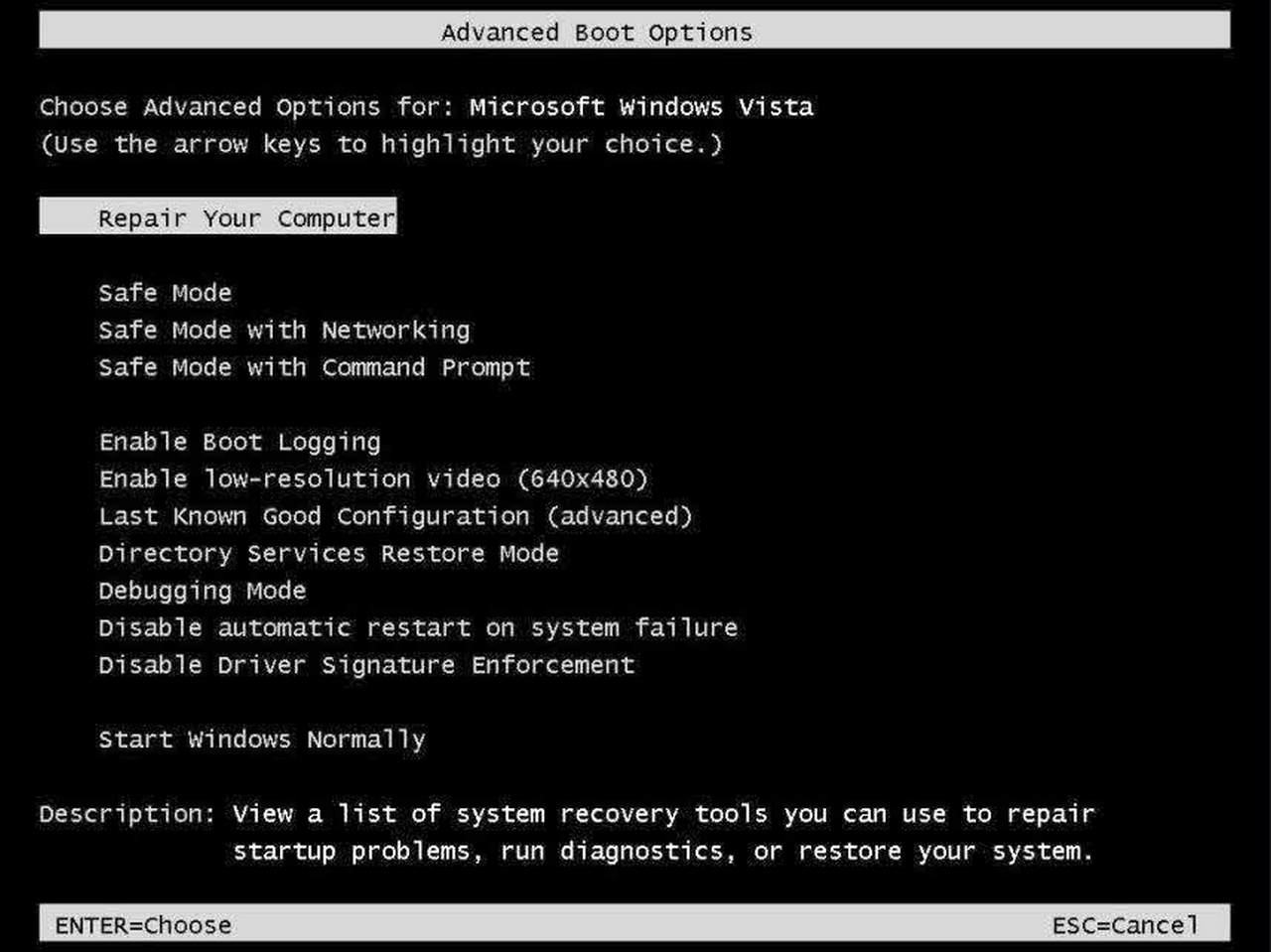

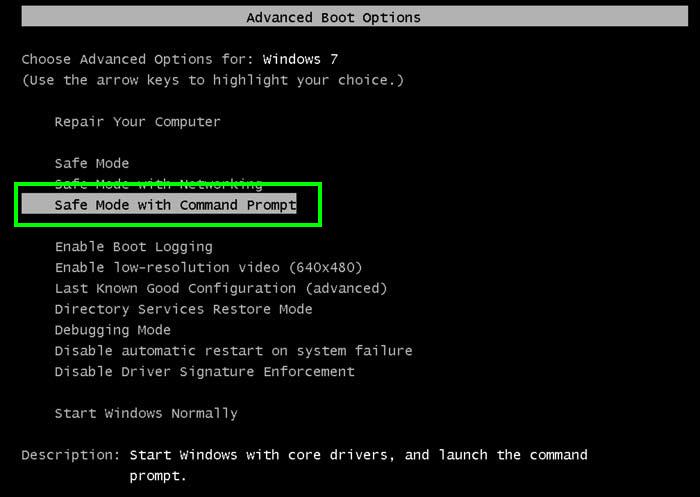

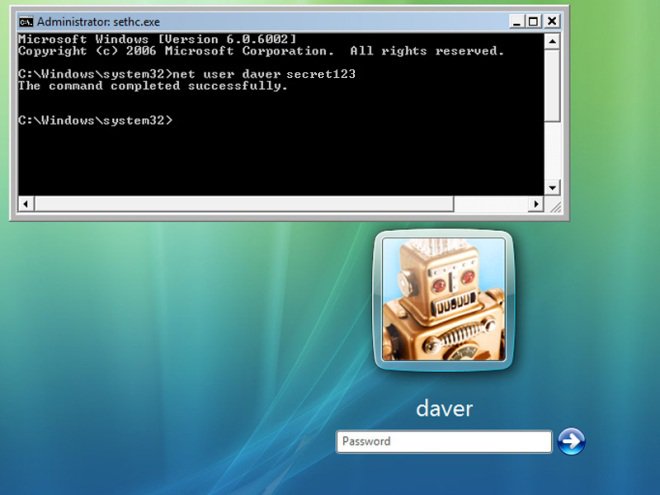

Paso 1: Retire Cerber Ransomware en modo seguro con símbolo del sistema:

- Desconecte su PC con conexión a la red.

- Haga clic en el botón de reinicio y seguir presionando tecla F8 mientras se reinicia el sistema con regularidad.

- Cuando espectáculo “Opciones avanzadas de Windows menú” en la pantalla.

- Luego seleccione “Modo seguro con símbolo del sistema” y pulse la tecla Enter.

- Usted debe ingresar su equipo con la cuenta de administrador para la plena privilegio.

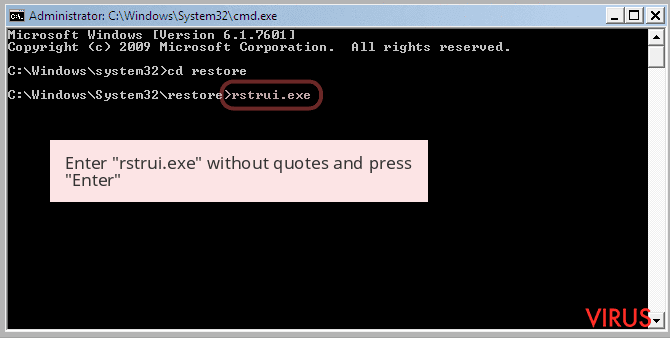

- Una vez que aparece el símbolo del sistema escriba rstrui.exe y pulse Intro

- Ahora siga las instrucciones que aparecen en pantalla para completar la restauración del sistema.

Paso 2: Eliminar Cerber Ransomware usando MSConfig en modo seguro:

- Apague el ordenador y reiniciar de nuevo.

- Mientras arranca pulse la tecla “F8” continuamente para abrir “Opciones avanzadas de Windows menú”.

- Utilice las teclas de flecha para seleccionar la opción “Modo Seguro” y pulse la tecla Intro.

- Una vez iniciado el sistema get ir al menú Inicio. Escriba “msconfig” en el cuadro de búsqueda e inicie la aplicación.

- Ir a la ficha Inicio y buscar los archivos de% AppData% o% Temp% carpetas utilizando rundll32.exe. Ver un ejemplo a continuación:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nombre de usuario \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Desactivar todas las entradas maliciosas y guardar los cambios.

- Ahora reinicie el equipo normalmente.

Paso 3: Matar proceso malicioso relacionado a Cerber Ransomware

- Presione Ctrl + Alt + Supr juntos los botones.

- Se abrirá el administrador de tareas en la pantalla.

- Ir al proceso de tabulación y encontrar Cerber Ransomware proceso relacionado.

- Haga clic en el botón Terminar proceso ahora para detener el proceso en ejecución.

Paso 4: quitar el virus de Cerber Ransomware De entrada del registro

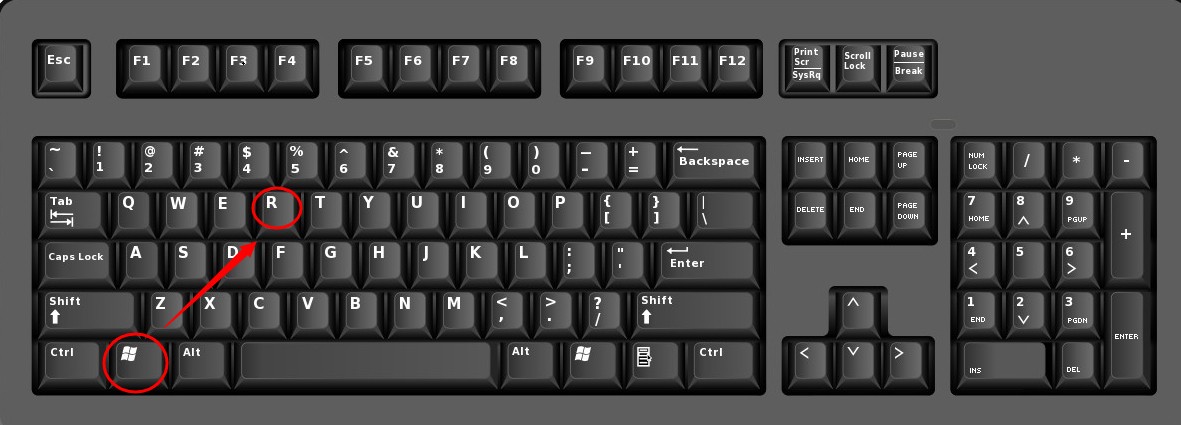

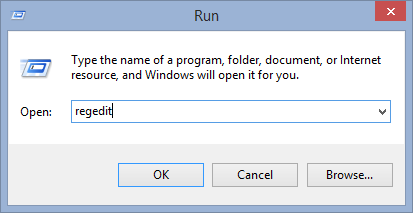

- Pulse la tecla “Windows + R” juntos para abrir la caja Ejecutar.

- Escriba “regedit” y haga clic en el botón OK.

- Encontrar y eliminar Cerber Ransomware entradas relacionadas.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Ahora es de esperar que haya eliminado completamente el virus Cerber Ransomware desde el ordenador. Si aún así obtener mensaje de rescate de la amenaza o no pueden acceder a sus archivos, entonces significa que el virus aún permanecen en el ordenador. En tal situación que no tiene ninguna otra opción que la eliminación de este virus utilizando cualquier herramienta de eliminación de malware de gran alcance.

Mientras que si usted tiene cualquiera de seguridad de los archivos infectados o cifrados, a continuación, también se puede volver a instalar el sistema operativo Windows. Esto borrará todos los archivos y datos, junto con la infección por Cerber Ransomware. Obtendrá un sistema informático completamente vacío sin archivos. Ahora se puede utilizar la copia de seguridad para obtener sus archivos. Si usted no tiene ninguna copia de seguridad a continuación, utilizando la herramienta de eliminación de malware es una mejor opción para usted.

Si tiene alguna consulta o pregunta acerca de su computadora, entonces usted puede pedir fácilmente su problema con nuestros expertos. Ir a la página de hacer cualquier pregunta y obtener la respuesta para su búsqueda directamente de los expertos fuera.