La investigación inicial sobre '[email protected]' ransomware

Globo ransomware ha lanzado una nueva variante denominado como '[email protected]' ransomware, que lleva el nombre de su correo electrónico oficial que se encuentra en el mensaje de rescate. Básicamente, funciona como un software de encriptación de datos. Los expertos en seguridad descubrieron este ransomware el 19 de febrero 2017 que es idéntica a [email protected] ransomware. Este ransomware no tiene nada nuevo que ofrecer, funciona igual que las antiguas variantes del globo ransomware. Además, '[email protected]' ransomware también se entrega en el ordenador Windows usando las tácticas tradicionales de ingeniería social como el envío de correos electrónicos no deseados que contienen documentos maliciosos como el apego a las víctimas potenciales. Este archivo de documento dañado activa la funcionalidad de macro y conectar el ordenador a la ubicación remota con el fin de instalar el componente de la ransomware.

Si el trabajo diario con las aplicaciones de Microsoft Office como Excel, Word, Powerpoint, entonces debe asegurarse de que la funcionalidad de macro está desactivada en su ordenador. Por lo menos, será medida en la ejecución de macro para única fuente digna de confianza. Como resultado, su computadora será de alguna manera a salvo de ser comprometida por '[email protected]' ransomware. Por otra parte, se debe tener en cuenta que los desarrolladores tienen como objetivo detrás de la liberación de la ransomware es para arrancar su saldo bancario y fortalecer su organización.

Cuando el ransomware se activa en el PC que analiza la lista de unidades disponibles, incluyendo unidad de red montada y decide qué archivos para cifrar. Usted no será feliz de saber que '[email protected]' cybpto-virus está activada por hecha a la medida AES-256 y RSA-2048 algoritmo de cifrado de datos que proporciona doble protección contra los intentos de ingeniería inversa y ataques de fuerza bruta. Este ransomware está programado para encontrar los archivos importantes que están asociados con los programas de los programas más utilizados como Adobe Dreamweaver, Microsoft Office, SQLite, WPS Office, Adobe Photoshop, AutoCAD, Sony Vegas Pro, Microsoft Visual Studio y así sucesivamente.

¿Es posible el descifrado del archivo sin tener que pagar un rescate?

Por supuesto que no, no se puede descifrar los archivos cifrados que ofrecen extensión '' .happydayzz justo después de la extensión original. Por ejemplo, si su OFFICE_PROJECT.ppt ha sido cifrada por "[email protected] 'ransomware entonces será renombrado como OFFICE_PROJECT.ppt.happydayz. Sin embargo, el uso de algunos métodos alternativos como el software o sistema de recuperación de datos restaurar la funcionalidad, puede recuperar sus archivos importantes en la forma original.

En el caso, usted está planeando para pagar el rescate, a continuación, usted debe saber que si lo hace puede revelar sus credenciales de banca en línea a un atacante remoto. Como resultado de su cuenta bancaria se convertirá en vacío sin su conocimiento. Para recoger sus credenciales, los hackers le indique que use Tor Browser con el fin de hacer rentable el rescate fuera a través de la cuenta de base de Bitcoin. comunidad TOR red tiene muy baja reputación ya que está diseñado para apoyar a los delincuentes cibernéticos.

Por lo tanto, para volver a sus archivos, primero debe quitar '[email protected]' ransomware desde el ordenador afectado. Sin embargo, la amabilidad de seguir los procedimientos de eliminación de ransomware dadas cuidadosamente:

exploración gratis su Windows PC a detectar ‘[email protected]’ Ransomware

Retire ‘[email protected]’ Ransomware de tu PC

Paso 1: Retire ‘[email protected]’ Ransomware en modo seguro con símbolo del sistema:

- Desconecte su PC con conexión a la red.

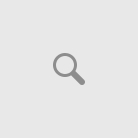

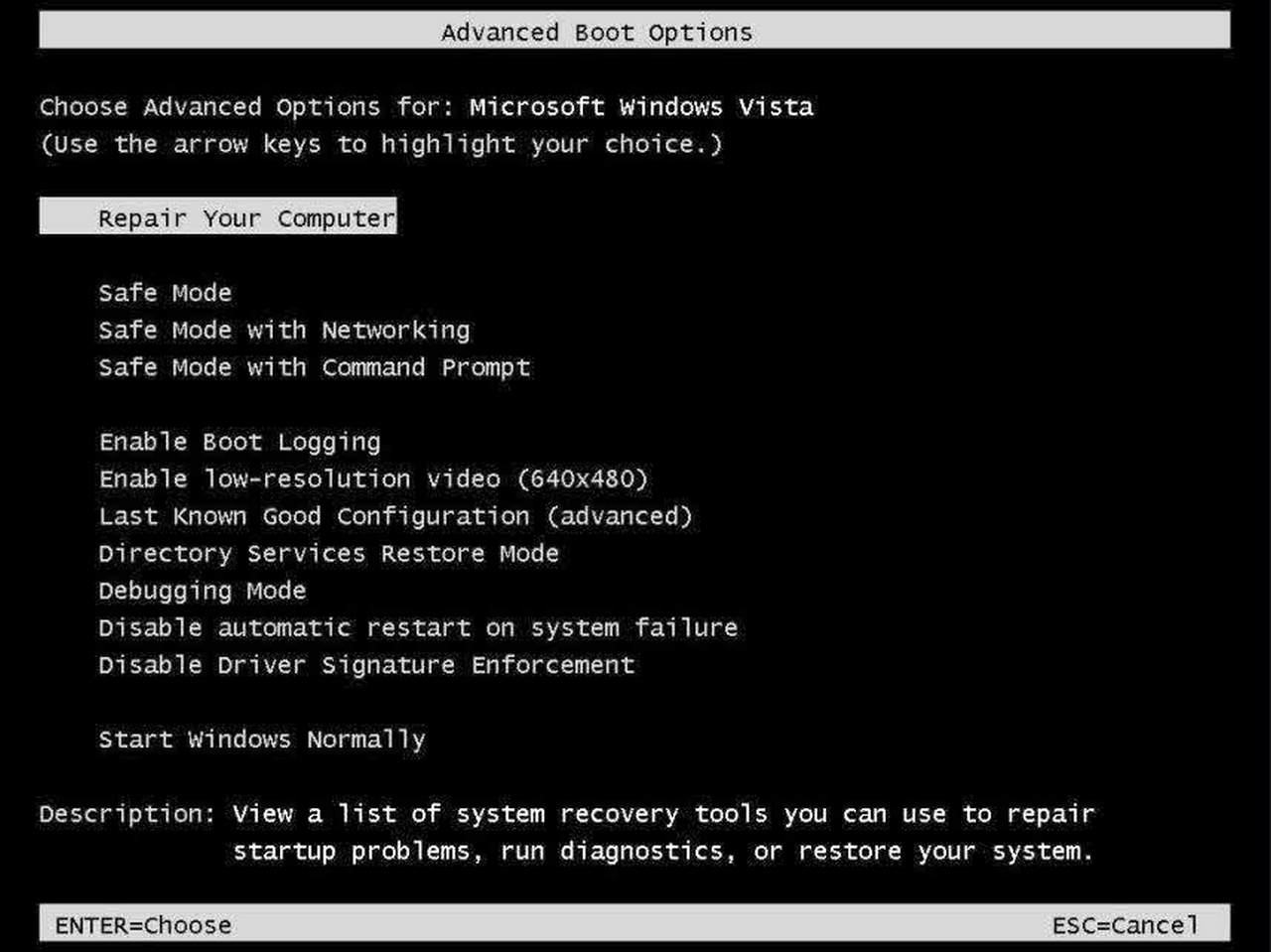

- Haga clic en el botón de reinicio y seguir presionando tecla F8 mientras se reinicia el sistema con regularidad.

- Cuando espectáculo “Opciones avanzadas de Windows menú” en la pantalla.

- Luego seleccione “Modo seguro con símbolo del sistema” y pulse la tecla Enter.

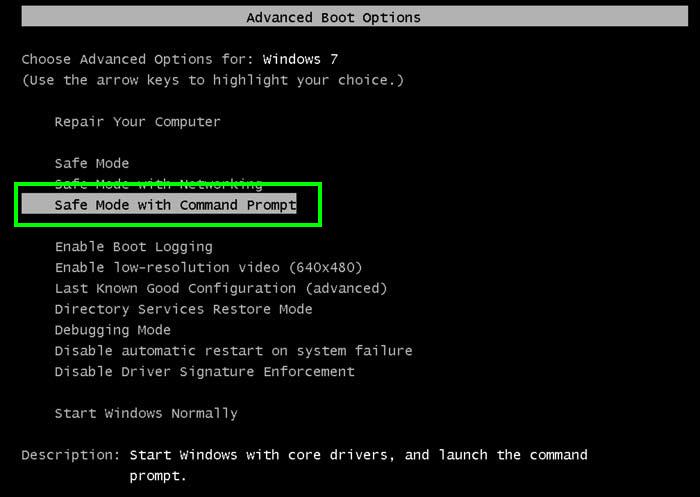

- Usted debe ingresar su equipo con la cuenta de administrador para la plena privilegio.

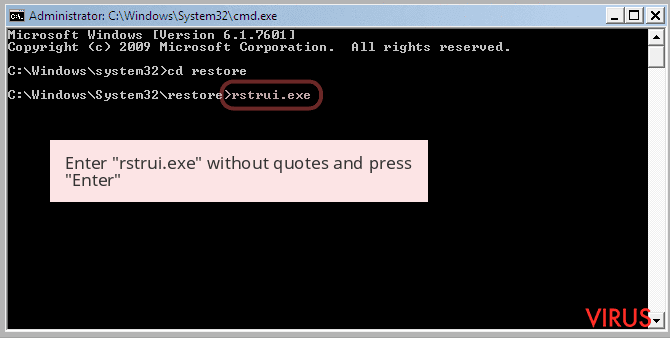

- Una vez que aparece el símbolo del sistema escriba rstrui.exe y pulse Intro

- Ahora siga las instrucciones que aparecen en pantalla para completar la restauración del sistema.

Paso 2: Eliminar ‘[email protected]’ Ransomware usando MSConfig en modo seguro:

- Apague el ordenador y reiniciar de nuevo.

- Mientras arranca pulse la tecla “F8” continuamente para abrir “Opciones avanzadas de Windows menú”.

- Utilice las teclas de flecha para seleccionar la opción “Modo Seguro” y pulse la tecla Intro.

- Una vez iniciado el sistema get ir al menú Inicio. Escriba “msconfig” en el cuadro de búsqueda e inicie la aplicación.

- Ir a la ficha Inicio y buscar los archivos de% AppData% o% Temp% carpetas utilizando rundll32.exe. Ver un ejemplo a continuación:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nombre de usuario \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Desactivar todas las entradas maliciosas y guardar los cambios.

- Ahora reinicie el equipo normalmente.

Paso 3: Matar proceso malicioso relacionado a ‘[email protected]’ Ransomware

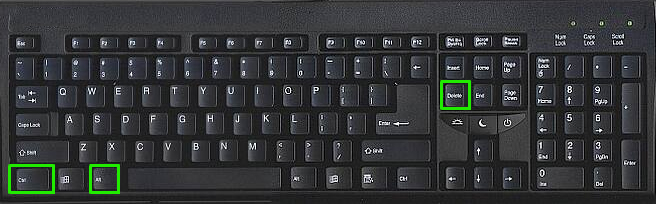

- Presione Ctrl + Alt + Supr juntos los botones.

- Se abrirá el administrador de tareas en la pantalla.

- Ir al proceso de tabulación y encontrar ‘[email protected]’ Ransomware proceso relacionado.

- Haga clic en el botón Terminar proceso ahora para detener el proceso en ejecución.

Paso 4: quitar el virus de ‘[email protected]’ Ransomware De entrada del registro

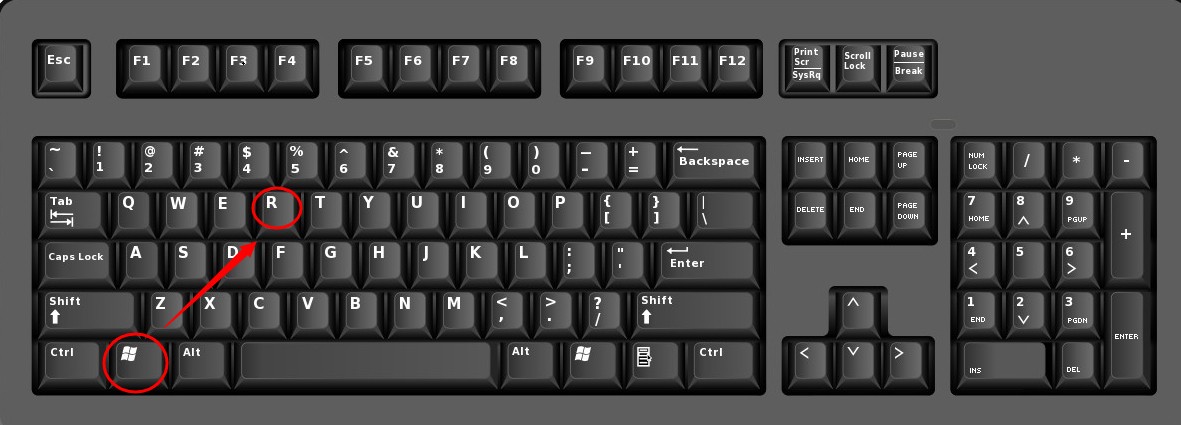

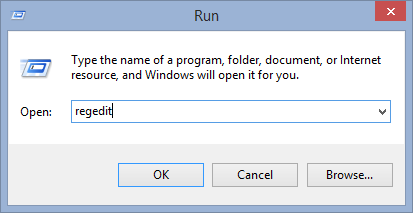

- Pulse la tecla “Windows + R” juntos para abrir la caja Ejecutar.

- Escriba “regedit” y haga clic en el botón OK.

- Encontrar y eliminar ‘[email protected]’ Ransomware entradas relacionadas.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Ahora es de esperar que haya eliminado completamente el virus ‘[email protected]’ Ransomware desde el ordenador. Si aún así obtener mensaje de rescate de la amenaza o no pueden acceder a sus archivos, entonces significa que el virus aún permanecen en el ordenador. En tal situación que no tiene ninguna otra opción que la eliminación de este virus utilizando cualquier herramienta de eliminación de malware de gran alcance.

Mientras que si usted tiene cualquiera de seguridad de los archivos infectados o cifrados, a continuación, también se puede volver a instalar el sistema operativo Windows. Esto borrará todos los archivos y datos, junto con la infección por ‘[email protected]’ Ransomware. Obtendrá un sistema informático completamente vacío sin archivos. Ahora se puede utilizar la copia de seguridad para obtener sus archivos. Si usted no tiene ninguna copia de seguridad a continuación, utilizando la herramienta de eliminación de malware es una mejor opción para usted.

Si tiene alguna consulta o pregunta acerca de su computadora, entonces usted puede pedir fácilmente su problema con nuestros expertos. Ir a la página de hacer cualquier pregunta y obtener la respuesta para su búsqueda directamente de los expertos fuera.