| Advertencia: muchos escáneres anti-virus han detectado a [email protected] como una amenaza para su computadora | ||

| [email protected] está marcado por estos antivirus escáner | ||

| Software antivirus | Versión | Detección |

| Trustlook | 2018.3.3645 | Genérico |

| Comodo | 7.1.359123 | [email protected] |

| ALYac | 5.332452 | Variante de Win32/[email protected] |

| Rising | 8.2.421 | Gav.exe, Man in the Browser |

| Sugerencia: Desinstalar [email protected] Completamente – Descarga gratuita | ||

[email protected] puede haber ingresado a su PC a través de este software. Si no los has instalado, entonces deshazte de ellos de ellos SEOAuditor , Samplit 1.3 , DrawnStrips Reader 2.3 , Cronathon 1.8 , eMail List Builder 1.2.1 , YAAC 1.0 , Cloak 2.0.10 , PeakHour , Ultratron 2.0 , CrossDJ Free 3.2.0 , Twittelator Pro 4.1 , Xpression Primer , Kerbal Space Program 0.22.0 , TeXMaker 4.3 , batterystat 1.4 , Death Pages: Ghost Library CE , Zen 1.0.3 | |

Discusión breve sobre [email protected]

[email protected] es un tipo de troyano de cifrado de archivos que se informó recientemente y ha infectado muchas computadoras hasta ahora. Este ransomware se ejecuta en su computadora como un archivo ejecutable. La única ambición de este virus es bloquear todos sus archivos y obligarlo a pagar el monto del rescate. Bloquea su sistema de entradas para que sea inaccesible. No puede hacer ningún trabajo en su computadora en esta situación.

¿Cómo ingresa [email protected] en su computadora?

[email protected] ingresa a través de correos electrónicos falsificados, software no parcheado, red de transferencia de archivos punto a punto, visitando sitios web de baja calidad, haciendo clic en un enlace sospechoso, etc.

Cómo se encripta tu archivo por [email protected]

El proceso de cifrado se lleva a cabo cambiando el nombre de los archivos. Utiliza el sufijo al final del nombre del archivo para cifrar datos. Los archivos que se cifran son como documento, power-point, hoja de cálculo, imágenes, audio, video, etc. El formato de archivo que se cifra es .jpg, .jpeg, .png, .doc, .xls, .ppt, etc. usa el cifrado como AES para encriptar los archivos.

¿Cómo va a decir que [email protected] es muy peligroso?

[email protected] es realmente muy dañino. Una vez que encripte sus archivos, comenzará su trabajo real y resolverá el propósito. Los hackers lanzan una nota de rescate en el escritorio. Cuando vaya a abrir los archivos bloqueados, lo verá de repente. En esta nota de rescate generalmente mencionan la identificación del correo electrónico para contactarlos fácilmente. También le advertirán sobre el sistema de pago. Pusieron la nota de rescate en forma de .TXT o HTML.

Los hackers te dan un plazo para pagar la cantidad del rescate. Le advierten que si no paga la cantidad, se borrarán todos sus archivos. Si necesita la clave de descifrado, puede ponerse en contacto con la identificación de correo electrónico prescrita. Si pagará la cantidad, los engañarán. Debe usar el software de recuperación de datos para restaurar sus datos. No debe pagar el monto porque exigen el monto del rescate en la moneda de Bitcoin. Pagar dinero te lleva a un gran problema porque no vas a obtener ningún código de descifrado. También puede seguir las instrucciones aquí que cómo eliminará [email protected] de su computadora rápidamente.

Libre de escanear su PC con Windows para detectar [email protected]

A: Cómo quitar [email protected] de tu PC

Paso: 1 Cómo reiniciar Windows en modo seguro con funciones de red.

- Haga clic en el botón Reiniciar para reiniciar el ordenador

- Presione y mantenga presionada la tecla F8 durante el proceso de reinicio.

- Desde el menú de inicio, seleccione el modo seguro con funciones de red utilizando las teclas de flecha.

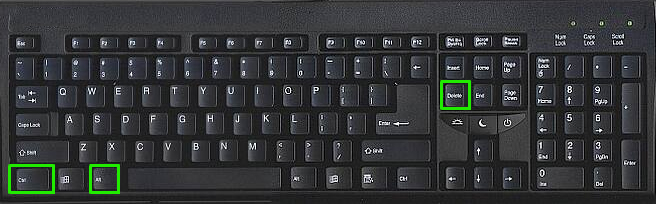

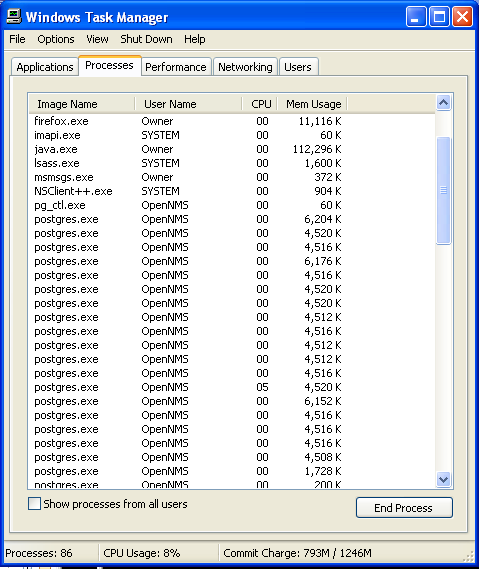

Paso: 2 Cómo matar a [email protected] proceso relacionado Desde el Administrador de tareas

- Presione Ctrl + Alt + Supr juntos en el teclado

- Se abrirá el Administrador de tareas en Windows

- Ir a la ficha Proceso, encontrar el proceso relacionado [email protected].

- Ahora haga clic en en el botón Finalizar proceso para cerrar esa tarea.

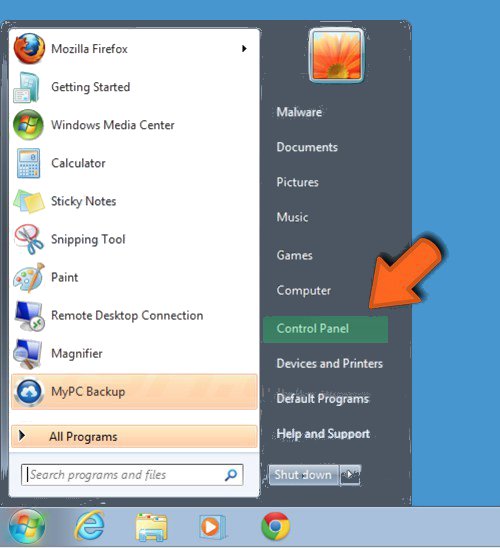

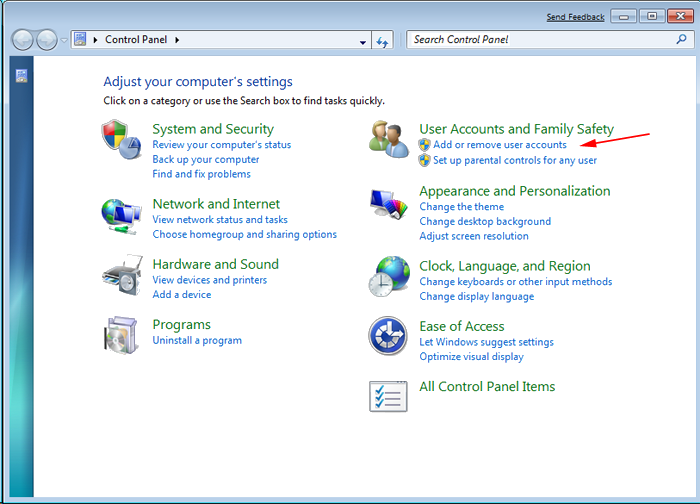

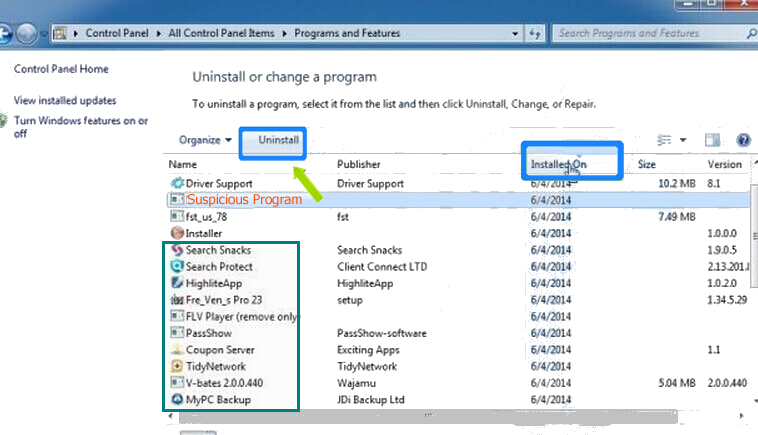

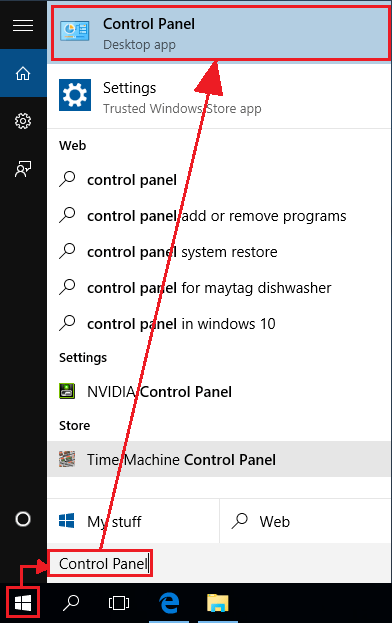

Paso: 3 Desinstalar [email protected] En el Panel de control de Windows

- Visita el menú Inicio para abrir el Panel de control.

- Seleccionar opción Desinstalar un programa de la categoría de programa.

- Elegir y remover todos los artículos relacionados con [email protected] de la lista.

B: Cómo restaurar archivos cifrados [email protected]

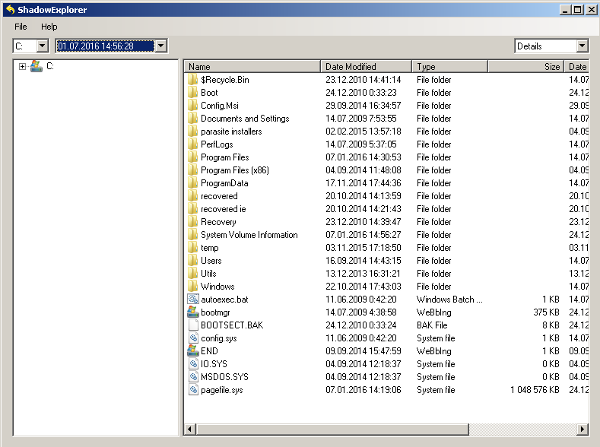

Método: 1 con el Explorador de las Sombras

Después de retirar [email protected] de PC, es importante que los usuarios deben restaurar archivos cifrados. Dado que, ransomware cifra casi todos los archivos almacenados, excepto las instantáneas, se debe intentar restaurar archivos y carpetas originales utilizando las instantáneas. Aquí es donde ShadowExplorer puede llegar a ser muy útil.

Descargar ShadowExplorer Ahora

- Una vez descargado, instale el Explorador de Shadow en su PC

- Doble clic para abrirlo y ahora seleccionar la unidad C: del panel izquierdo

- En la fecha de presentación, se recomienda a los usuarios seleccionar marco de tiempo de al menos un mes

- Seleccionar y navegar a la carpeta que tiene los datos cifrados

- Haga clic derecho en los datos y los archivos cifrados

- Elija la opción Exportar y seleccione un destino específico para restaurar los archivos originales

Método: 2 Restaurar PC con Windows a los valores de fábrica

Siguiendo los pasos antes mencionados le ayudará en la eliminación de [email protected] desde el PC. Sin embargo, si la infección persiste, se aconseja a los usuarios para restaurar su PC con Windows a su configuración de fábrica por defecto.

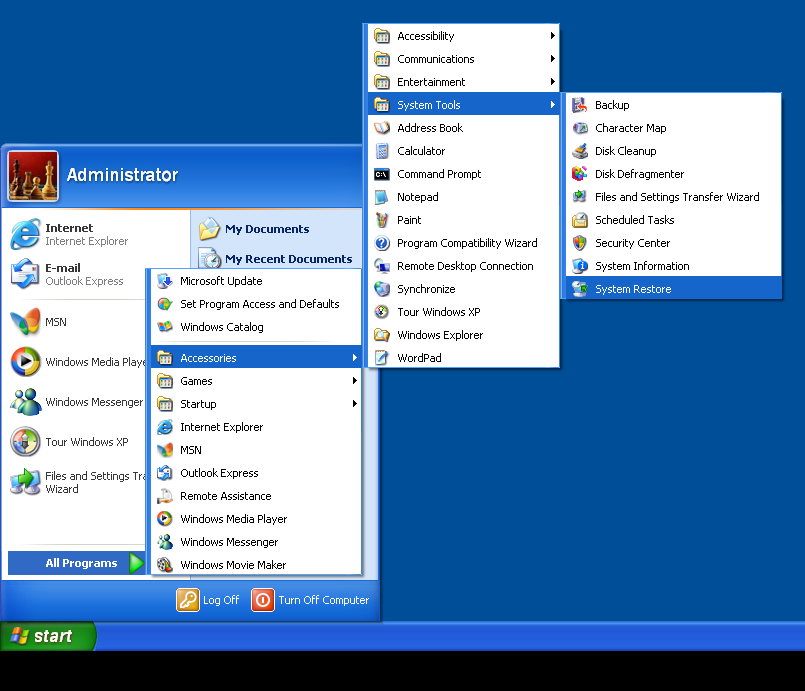

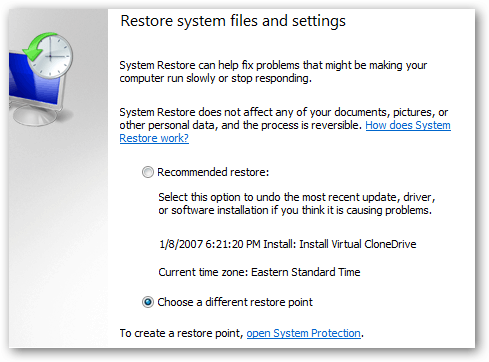

Restaurar sistema en Windows XP

- Iniciar sesión en Windows como administrador.

- Haga clic en Inicio > Todos los programas > Accesorios.

- Encuentra Herramientas del sistema y haga clic en Restaurar sistema

- Seleccione Restaurar mi equipo a un estado anterior y haga clic en Siguiente.

- Elegir un punto de restauración cuando el sistema no estaba infectado y haga clic en Siguiente.

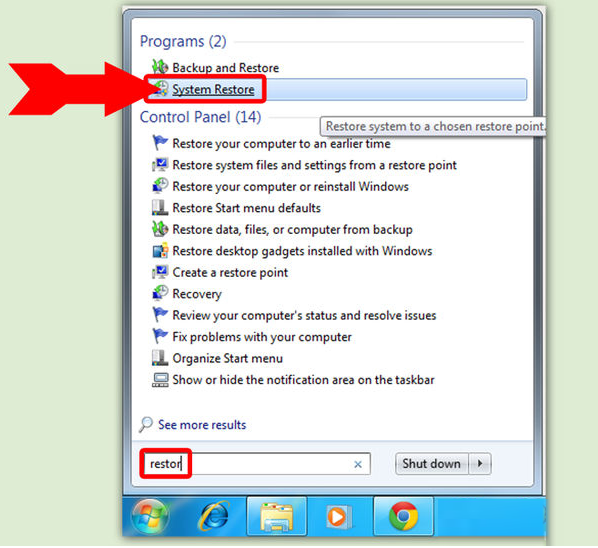

Restaurar sistema de Windows 7 / Vista

- Vaya al menú Inicio y encontrar Restaurar en el cuadro Buscar.

- Ahora seleccione la opción Sistema de resultados de la búsqueda en Restaurar

- Desde la ventana Restaurar sistema, haga clic en el botón Siguiente.

- A continuación, seleccione un puntos de restauración cuando el equipo no estaba infectado.

- Haga clic en Siguiente y siga las instrucciones.

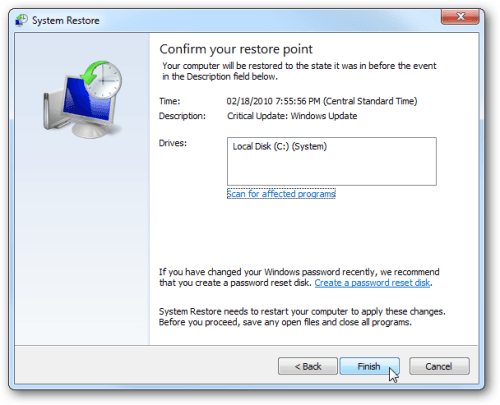

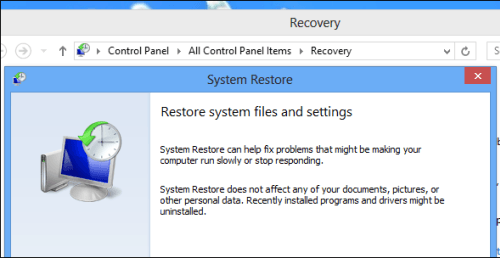

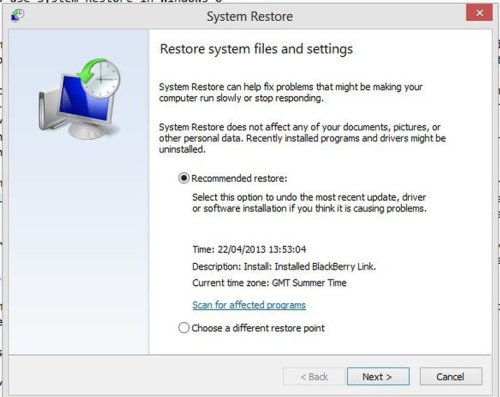

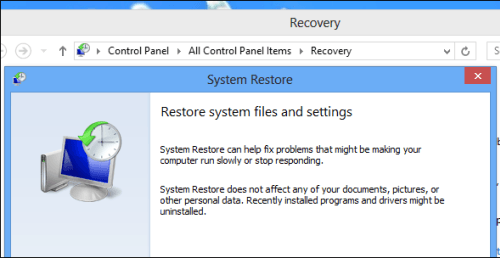

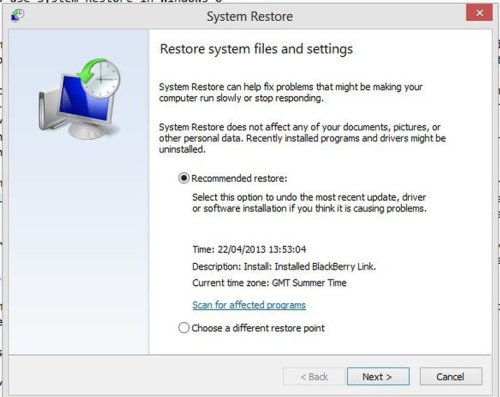

Restaurar sistema de Windows 8

- Ir al cuadro de búsqueda y escriba Panel de control

- Seleccione Panel de control y opción de recuperación abierto.

- Ahora Seleccione Open System opción Restaurar

- Averiguar cualquier reciente punto de restauración cuando el equipo no estaba infectado.

- Haga clic en Siguiente y siga las instrucciones.

Restaurar sistema de Windows 10

- Derecha haga clic en el menú Inicio y seleccione Panel de control.

- Abra el Panel de control y encontrar la opción de recuperación.

- Seleccione recuperación > Abrir recuperación del sistema > Siguiente.

- Elegir un punto de restauración antes de la infección Siguiente > Terminar.

Método: 3 Uso de software de recuperación de datos

Restaurar los archivos cifrados por [email protected] con ayuda de software de recuperación de datos

Entendemos lo importante que es para usted los datos. En caso que los datos cifrados no se pueden restaurar utilizando los métodos anteriores, los usuarios se les recomienda para restaurar y recuperar los datos originales utilizando el software de recuperación de datos.